[Sonicwall: PROMOTION] 방화벽 1,000원 프로모션

2024. 4. 15. 11:15소닉월 방화벽과 보안 서비스를 보다 저렴한 금액으로 구매하실 수 있는 프로모션이 시작되었습니다.

소닉월의 Essential Protection 또는 Advanced Protection 3년 라이선스를 구매하시면,

해당 모델의 방화벽을 단돈 1,000원에 제공해 드립니다.

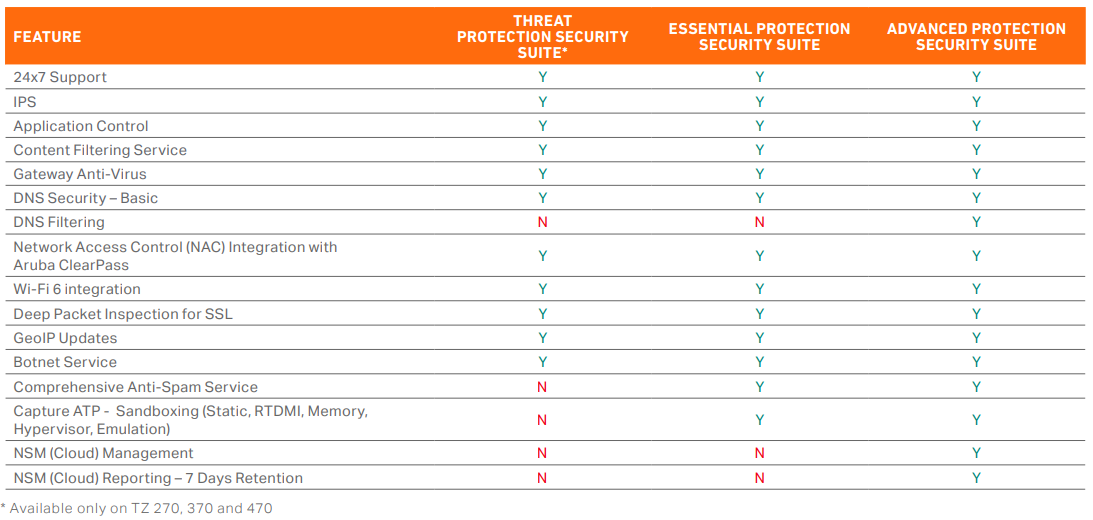

Essential Protection과 Advanced Protection에 대한 기능 차이는 아래와 같습니다.

본 프로모션은 한정된 기간으로 진행되고 제품 소진 시에 조기 종료될 수 있는 점 참고 부탁드리며, 추가 문의사항이 있으신 경우 언제든 연락 주시기 바랍니다.

- 문의 : sonicwall@rovermoot.co.kr